Hvordan beskytter de corona-apps, der skal hjælpe med at opspore smitte, dit og mit privatliv?

Det spørgsmål har jeg sat mig for at undersøge. Jeg har derfor gennemgået den danske regerings app 'Smittestop', men også den løsning, som Google og Apple har annonceret, og de apps, som henholdsvis Norge og Sydkorea har lanceret samt PROSAs forslag om et Tor-baseret alternativ.

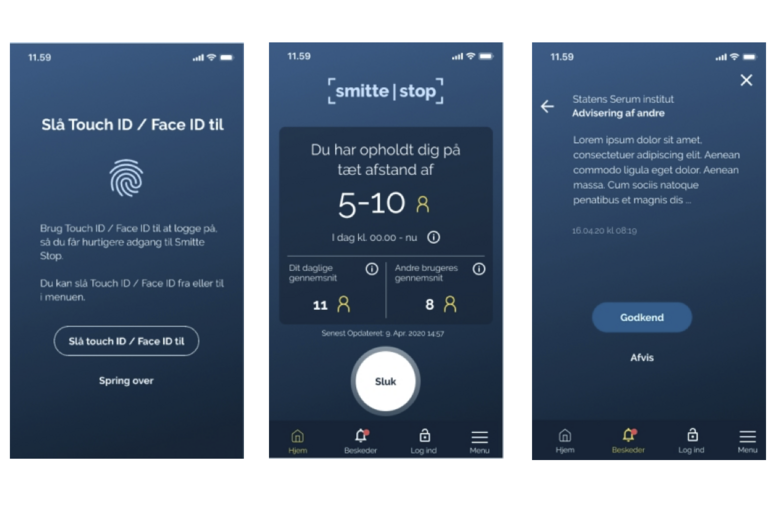

Den nye officielle danske “Smittestop”-app kræver Nem ID, når du skal melde dig syg. For endnu-ikke-smittede brugere er det frivilligt, om end der lokkes grundigt. Det er en af de privatlivs-kritiske ting i løsningen. For det er slet ikke nødvendigt. Kilde: Sundheds- og Ældreministeriet

Tre grundelementer

I denne analyse stiller jeg skarpt på tre forskellige aspekter af de udfordringer, som en corona-app skal tackle.

For det første: Jo mindre information løsningen har brug for om den enkelte for at gøre sit job, jo bedre. Derfor har du brug for at vide, hvor meget og hvilken type information den enkelte app gør brug af.

For det andet: Jo mere brugeren selv er i kontrol over sine egne informationer, jo bedre. Derfor har du brug for at vide, hvilken grad af brugerkontrol løsningerne lægger op til.

For det tredje: Hvor meget privatliv du skal give køb på - om noget overhovedet - afhænger for mange af, i hvilket omfang app’en rent faktisk hjælper med at bremse corona-smitten. Derfor vil du også gerne vide, hvor godt de enkelte apps tegner til at virke.

Sådan skal kontaktsporingen i den nye officielle danske smittesporings-app virke ifølge sidste uges skitser. Klik her og se grafikken i stort format. graKilde: Sundheds- og Ældreministeriet

Hvor meget ved app’en?

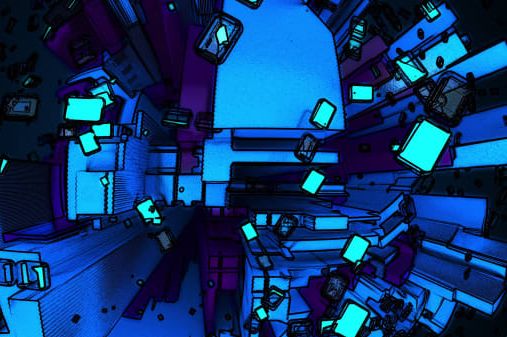

Mobiler er begavede maskiner, der relativt let kan se, hvilke andre mobiler de har været i nærheden af. Det er det bærende element i alle smitte-opsporings apps'ene. For det gør det muligt at advare dem, der har været i kontakt med en anden person, der har, eller senere hen får, konstateret corona.

Det er her, det første privatlivsspørgsmål melder sig: Hvor meget viden om brugeren kræver app’en for at kunne fungere? De mest privatlivsvenlige apps bruger kun oplysninger om, hvilke mobiler der har været tæt på hinanden, men ikke hvor dette møde har fundet sted og slet ikke hvem disse mobiler tilhører.

CPR-nummer som nøgle

Her ligger oplægget til den danske app bestemt ikke i top. Det skyldes, at “Smittestop” er tænkt til at skulle integrere direkte til de officielle corona-testbaser for at få at vide, om en bruger er smittet eller ej - med brugernes CPR-numre som nøgle.

Det gør i realiteten "Smittestop" til ét stort opslagsværk med oplysninger om brugernes mobiltelefoner, hvem de har været i kontakt med, hvem der er corona-positive samt - i hvert fald for dem, der er smittede - deres CPR numre. Det er en hel del oplysninger. Og ikke særligt anonymt.

“Smittestop”-app’en kræver Nem ID og CPR-nummer for at virke ogg kobler CPR og mobilernes serienumre sammen. Klik her og se grafikken i stort format. Kilde: Sundheds- og Ældreministeriet

Hvad værre er: Registreringen af CPR-nummer er ikke nødvendig. Netop i dag, tirsdag, ventes Google og Apple for eksempel at åbne for API-adgang til det system, de to i fællesskab har foreslået verden, og her undgås mapningen mellem mobilerne og CPR-numre eller andre personidentifikatorer helt.

Hos Google/Apple er det nemlig ikke systemet, der tjekker, om brugerne er corona-positive eller ej. Det er brugerne og sundhedspersonalet selv, der fortæller det. Anonymt.

Norge bruger GPS

Hvis “Smittestop”-app’en er bagud på point her i forhold til Google/Apple, er den til gengæld en anelse bedre end den officielle norske smittesporingsløsning, når det handler om ikke at indsamle mere end højst nødvendigt.

Den officielle norske corona-app tracker også, hvor brugerne har været med GPS. Screendump fra informationsvideoen “George og Smittestopp-appen”

Ligesom den danske “Smittestop” integrerer den norske app til den centrale corona-test database, der også i Norge er personnummer-baseret. Men oveni hatten har nordmændene valgt også at registrere brugernes mobilnumre samt GPS-positioner.

Særligt brugen af GPS er kritisk, for med GPS kan du tegne et kort over ikke bare hvem, der har været i nærheden af hinanden, men også hvor kontakterne er sket, og dermed give fingerpeg om for eksempel trosforhold (hvem der går i hvilke kirker) eller politisk overbevisning (hvem besøger hvilke politiske foreninger). Oplysninger, der normalt betragtes som meget følsomme. Den norske app logger altså endnu flere oplysninger end den danske.

Kender dit sociale netværk

Hvis GPS er følsomt, kan lidt af det samme siges om den bluetooth-løsning, der er hjertet i både de danske og norske (og en hel del af de andre) smitte-sporing apps. Problemet er, at apps’ene ikke kun ved, når en bruger har været tæt på en anden, der er smittet med corona.

For bluetooth-løsningerne scanner hele tiden og lærer derfor lynhurtigt hele brugerens fysiske sociale netværk - deres “social graph” - at kende. De ved, hvem (hvilke andre mobiler) man ser, hvor tit man ser dem, og hvor lang tid man er sammen. Igen: Systemerne kommer lynhurtigt til at indeholde rigtigt, rigtig meget info.

Interessant nok er Google og Apple også her i førertrøjen. I deres system udveksler mobiler, der opholder sig indenfor en vis afstand fra hinanden, tilfældigt genererede serienumre over bluetooth - ligesom hos “Smittesporing”. Men i modsætning til “Smittesporing” gemmes kontaktlisten - de serienumre, en mobil har været i nærheden af - på mobilen selv, ikke den centrale server. Derfor er der ingen, der kan tegne det samlede kontaktbillede op.

Shop amok i Sydkorea

Men også andre datakilder tages i brug rundt om i verden. Den sydkoreanske travel-log corona-app trumfer brugen af GPS og kontakter med blandt andet kreditkort-transaktioner (med butiksnavne) og billeder fra overvågningskameraer i det offentlige rum.

Vurderet ud fra hvor meget forskelligt, de enkelte corona-apps ved om brugerne, er billedet samlet set temmelig klart: Google og Apple gemmer klart færre informationer end den danske “Smittestop”-app, der igen logger en anelse mindre end den norske eller for eksempel den sydkoreanske. Det er svaret på analysens første spørgsmål.

Data i borgernes lommer

Ud fra en privatlivsbetragtning kan man snildt leve med, at en app ved noget om en, hvis bare man - og det er det andet privatlivsspørgsmål, man skal stille til apps’ene - selv har fuld kontrol over sine egne oplysninger. Jo mere data, der ligger i din egen lomme, jo bedre. Og omvendt: Jo mere data, der ligger centralt lagret, og jo mere dem, der sidder på datalageret, ved hvem du er, jo større er risikoen for privatlivsmisbrug.

Heller ikke på dette parameter scorer “Smittestop” særligt højt. Faktisk tværtimod: Alle data ligger på en central server hos Sundhedsministeriet, ikke hos dig selv. Det er dem, ikke dig, der ultimativt har den tekniske mulighed for at kontrollere, hvad data bruges til og hvordan. Og “Smittestop” ved præcis, hvem du er.

I hvert fald, hvis du er en af de brugere, der er testet positiv, og derfor var tvunget til at bruge dit Nem ID for at få systemet til at virke. Men alle - også ikke-smittede - kan vælge at logge ind med Nem ID, og i de skitser til interface, der kom frem i sidste uge, nudger “Smittestop” hårdt for, at alle helt fra starten validerer sig med Nem ID.

Også her er Google og Apples løsning langt mere fremkommelig med deres ikke-brug af personidentifikatorer som for eksempel CPR-numre og med deres decentrale lagring af listerne med serienumre på de mobiler, den enkelte har været i nærheden af. I meget høj grad ligger dine oplysninger faktisk i din egen lomme - det vil sige din egen mobil - uden at Google og Apple ved, hvem du er.

Google og Apples privatlivsløfter: Ingen personhenførbare data. Kontaktlister forlader aldrig din telefon. Med mere.

Hos Google og Apple er den centrale instans’ rolle i det hele taget minimal. Når en bruger melder sig smittet i den tilhørende app, er serverens job udelukkende at tage imod denne sygemelding - sammen med den liste over den smittede mobils egne serienumre, som den smittede mobil selv har sendt videre til omverdenen de seneste to uger. Serienumrene på alle de andre mobiler, den smittede mobil har mødt, derimod, holder den smittede mobil for sig selv.

Brugerne spørger centralen

Den måde, Google og Apples system giver dig besked på, hvis du har været i kontakt med en smittet mobil, er både interessant og smart. I stedet for at få systemet til at sende beskeder ud til apps’ene (hvilket jo er svært, da systemet i decentraliseringens navn ikke ved, hvem der er hvem), er det i Google og Apple systemet de enkelte apps, der selv kommer og banker på hos den centrale instans, for at få udleveret smittelisten - den aktuelle liste med mobil-serienumre, de skal passe på.

Mobilen sammenligner så den udleverede smitteliste med sin egen liste over de mobiler, den selv har været i nærheden af - og giver et pling, hvis der er et match. Resultatet er, at der i Google og Apples setup ikke er nogen, der har overblik over, hvem der er hvem, eller hvem der har været i kontakt med hinanden. Det er privatlivs-arkitektur til næsten UG med kryds og slange. Men også kun næsten.

Kontakten i sig selv kan afsløre dig

For der er stadig et sted, hvor systemet har et svagt punkt i forhold til det fuldstændige anonymitet - og det punkt ligger i kontakten mellem mobilen og den centrale instans med smittelisten.

Når mobilen banker på for at melde sig syg eller hente smittelisten, laver den en forespørgsel, hvor den - om end indirekte - identificerer sig selv. Ikke ved åbenlyst at fortælle hvem den er, men gennem de meta-informationer, som for eksempel dens ip-adresse, der automatisk følger med forespørgslen. Informationer der, i hvert fald teoretisk, gør det muligt at afsløre hvilken mobil, der i virkeligheden er tale om.

Det er her, den Tor-baserede løsning, som PROSA har foreslået, kommer ind. For i Tor er der ikke bare én kontakt, men en kæde af kontakter, man skal igennem, og systemet er lavet, så hvert led i kæden kun kan identificere det umiddelbart foregående led.

Når først sygemeldingen eller smitteliste-forespørgslen når frem til den instans, der forstår, hvad budskabet er og kan reagere på det, er den oprindelige afsender - mobil - så langt væk, at kæden ikke længere kan rulles op. Det giver Tor-løsningen et ekstra plus for anonymitet i privatlivs-karakterbogen.

PROSA forslår Tor i dette brev til statsministeren og sundhedsmyndighederne. Læs hele brevet her.

Dertil kommer, at der i Tor-løsningen ligger endnu færre informationer centralt end i Google og Apples løsning. Her foregår “sygemeldingen” nemlig ved, at den enkelte mobil sender besked direkte til alle de andre mobiler, den har været i nærheden af, ved at kalde en såkaldt Hidden Tor Service. Den centrale instans står derfor her udelukkende for, at mobilerne kan tale sammen, uden at opbevare smittelister og fortegnelserne over de mobiler, der har meldt sig syge.

Sammenfattende: På kontrol-spørgsmålet klarer “Smittestop” sig igen ikke særligt godt. Google og Apple er igen klart over de øvrige med en gennemtænkt løsning. Og PROSAs forslag om Tor-arkitektur peger på et sidste hul, der burde lukkes.

Bluetooth er temmelig upålideligt

Et gennemgående problem for alle apps’ene er, at teknologien til at bestemme, om to mobiler rent faktisk er tæt nok på hinanden til, at deres ejermænd kan smitte hinanden, er temmelig dårlig.

Bluetooth kan for eksempel ikke se, om vedkommende, man taler med, har visir på - eller befinder sig på den anden side af en skillevæg på kontoret. Og - hvad værre er - Bluetooth virker også kun på iPhones, hvis skærmen er tændt. Det gælder både for “Smittestop”, den norske og sydkoreanske app og for den Tor-baserede løsning.

Smittestop vil være ramt af dette problem for fuld udblæsning. Det vil den Tor-baserede løsning og den norske løsning også - selvom den norske løsning måske kan bruge sin GPS-tracking til at rette en lille smule op.

En høj-dataintensiv løsning som den sydkoreanske, der udover Bluetooth bruger kreditkort-oplysninger, der viser, hvem der har handlet i hvilke butikker hvornår, og overvågningskameraer til at se efter med egne øjne, vil alt andet lige også være bedre til at fortælle, hvem der har været i nærheden af hvem. Så den vil klare sig mærkbart bedre.

Allerbedst i denne problemstilling står Google og Apple selv. De har nemlig en priviligeret adgang til at skrue løs på deres styresystemer og i det hele taget manipulere flåden af iOS og Android-devices på en helt anden måde, end de øvrige. For eksempel ved at låse Bluetooth på sovende iPhones op og ved at bruge øvrige sensorer på mobilerne til at bestemme om en mobil for eksempel ligger i en taske. På dette afgørende parameter vil Google og Apple-modellen derfor virke langt bedre end alle de øvrige.

Og vinderen er...

Når det store regnestykke skal gøres op, kommer Google/Apple-løsningen ind på en klar førsteplads i den samlede privatlivs-test - i hvert fald hvis effektiviteten tages med i betragtning. Det er minimalt med oplysninger om den enkelte, den behøver for at fungere, og den giver en meget udpræget grad af kontrol til brugerne selv.

“Big brother”, “Den gode stat” og “Frihed under ansvar”. Når resultaterne plottes ind på en graf, tegner der sig tre forskellige grupper af apps. Placeringen af cirklerne viser hvordan de enkelte apps scorer på privatlivs-spørgsmålene. Størrelsen af cirklerne viser, hvor effektive de er.

“Smittestop”-app’en og den Tor-baserede løsning virker lige godt, men den Tor-baserede løsning er privatlivsmæssigt markant bedre end “Smittestop”. Smittestops brug af CPR-numre, der kobles til mobilernes serienumre, og den helt entydige centraliserede data-lagring, er begge træk, der trækker klart ned.

Den norske app har samme privatlivs-udfordringer som “Smittestop”, men tager et lille nøk den forkerte vej. Det kan den takke overvågningen af brugernes geolokation for. GPS-funktionaliteten gør det muligvis en anelse lettere at korrigere for hullerne i Bluetooth-metodikken, men næppe meget.

Den sydkoreanske app er den, der falder dårligst ud i privatlivs-app analysen. Men i forhold til hvordan den virker, er det nok også den, der klarer sig bedst efter Google og Apples model.

Don’t be evil

Det er paradoksalt, at Google og Apple på denne måde løber med sejren i en test, der handler om privatliv. Særligt Google er blevet en af verdens allerstørste virksomheder på at forarbejde brugerdata og videresælge indsigterne på særligt annoncemarkederne. Ja, faktisk er det, som f.eks. den amerikanske professor Shoshanna Zuboff mener, Google der både opfandt og forfinede “overvågningskapitalismen”. Når vi som samfund overhovedet står med en privatlivsudfordring i dag, er det i høj grad Googles fortjeneste.

Løsningen kunne være et udslag af en pludselige tilbagevenden til Googles gamle “Don’t be evil”-motto. Men jeg har svært ved at frigøre mig fra tanken om, at der stikker et eller andet under deres og Apples jo ellers rigtigt fornuftigt tænkte initiativ. For eksempel at indgyde tillid til deres ædle hensigter. En tillid, de vil kunne bruge i masser af andre og ikke helt så godgørende sammenhænge også.

I det lys giver det masser af mening, at vi som land står fast på selv at ville lave vores infrastruktur. Også selvom det måtte koste lidt på effektiviteten. Til gengæld giver det ingen mening, at lave en dansk app, der privatlivsmæssigt er ringere end den, de store tech-giganter kan præstere.